サイバーセキュリティインシデント検知・対応 トータルサービス「Rapid7 MDR」

「Rapid7 MDR」は、UBA(ユーザ行動分析)、ABA(攻撃者行動分析)、NTA(ネットワーク通信分析)、EDRを中心にログソースを総合的に用いて、ユーザーや攻撃者の行動分析、脅威インテリジェンスなど、さまざまな視点でログを分析し、ユーザー環境内のセキュリティインシデントを迅速かつ多面的に検知し、対応までの運用を支援するトータルサービスです。

検知と対応のためのツール導入や設定、人材の確保と教育といった、ユーザーの負荷を軽減し、サイバーセキュリティインシデント対応プロセスの運用を短期間で始められます。

監視対象とするイベントソースに、EDRだけでなくネットワーク監視対応(NDR)や認証基盤も含め、IEM機能が備わっていること、さらには脅威ハンティングや月次報告会までがサービスに含まれていることが大きな特徴です。

特長

MDRの分析プラットフォームは、ユーザーや攻撃者の行動分析、脅威インテリジェンスなど、さまざまな視点でログを分析し、インシデントの検知から対応までをお客様に代わり実施するサービスです。

アナリストによる検証

SOCアナリストチームが24時間365日体制でSOC(Security Operation Center)運用し、お客様にアラートを報告する前にすべてのインシデントを検証します。監視担当者・検出担当者が検証を実施し、本当に対応が必要なアラートを出します。

プロアクティブな脅威検知

MDRチームが「Insight Agent」のデータと専用のビューを利用し、お客様環境に合った脅威検知とアドホックな脅威検知を実施します。脅威状況の傾向の変化に応じて検知手法を変え、検出結果は毎月“検出レポート”という形でお客様に提出します。

エンドポイントの検出と可視化

SOCチームが、高精度のエンドポイントデータを利用して、エンドポイントの行動から、攻撃者の新たな手法を特定できます。また、リモートワーカーやクラウドサービスなどネットワーク全体を詳細に可視化し、異常なプロセスの実行、リスクのあるユーザーの行動、悪意のある活動をすべてリアルタイムで検出します。

ユーザー行動分析(UBA)

ユーザー行動分析(UBA)によって、SOCチームが従業員に成りすました攻撃者であるか、何らかのリスクを引き起こしている従業員であるかを判別します。

脅威インテリジェンスバースの検知

MDR脅威インテリジェンスチームが、研究・これまでの調査・監視よる検出結果・サードパーティソースから取得した独自の脅威インテリジェンスを利用して検知します。

侵入者に対するトラップ

ハニーポット、ハニーユーザー、ハニークレデンシャル、ハニーファイルなどを設定し、攻撃の初期段階で攻撃者を検出します。

検知及び対応プラットフォームの提供(Technology)

| Rapid7 MDRの効果 | お客様のメリット |

|---|---|

SIEMから各種センサーまでを提供することより、各レイヤーにて必要なログを取得し、分析することが可能です。

|

|

| 既にお客様環境に導入されているセキュリティ機器のログを追加することにより、検知及び対応の精度を向上することが可能です。 |

|

| Rapid7の培ったインテリジェンスに基づく、検知ルール(ユーザ行動分析及び攻撃者行動分析ルール)の提供と定期的な更新を行います。 |

|

| 導入の容易性により、MDRサービスのスタートを30日にて実現します。 |

|

スペシャリストによるインシデントハンドリング(People/Process)

| Rapid7 MDRの効果 | お客様のメリット |

|---|---|

| 24時間365日、インシデントの検知、対応におけるトリアージ・調査・封じ込めまでをお客様に代わって実施します。 |

|

| お客様専任のカスタマーアドバイザー(CA)をアサインします。 |

|

| 脅威ハンティング(未知の脅威のハント)を実施します。 |

|

| 導入の容易性により、MDRサービスのスタートを30日にて実現します。 |

|

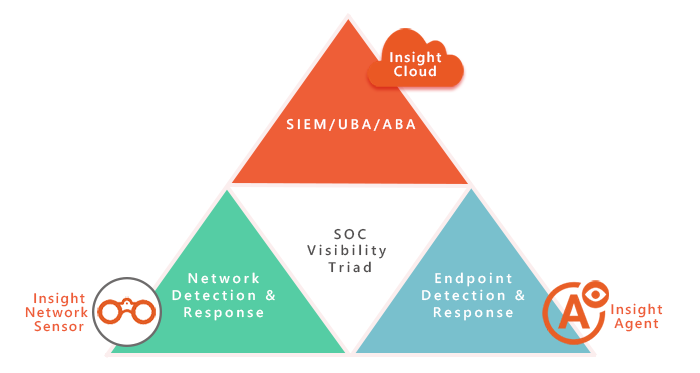

テクノロジー

Rapid7 MDRのアプローチ

Rapid7のMDRは、技術面(Technology)及び運用面(People/Process)全てをオールインワンのサービスとして提供。これによりお客様は最小限のコストで効果的なインシデントの検知・対応体制を構築することが可能

PeopleProcessとTechnologyを適切に運用管理できるスペシャリスト

- SOCアナリストが24時間365日、リアルタイムに検知されたインシデントを分析し、対応

- 専属のカスタマーアドバイザー(CA)をアサイン

- CAは月次で報告会を開催し、月次サービスレポート、月次ハンティングレポートをレビュー

- SOCアナリスト、脅威分析アナリストはCAと密に連携

Process検知、調査、封じ込めなどの一連のProcessの整備と定期的な見直し

- 検知内容を精査することにより、ノイズを排除し、危険な攻撃のみを通知

- お客様に代わって、侵入拡大が疑われる脅威の封じ込め

- 侵害の拡大が見受けられる場合はリモートIRによる支援を提供

- サービス開始時と契約期間中の脅威ハンティングによりプロアクティブに脅威を検出

Technologyインシデント検知とインシデント対応専用に設計・構築されたプラットフォーム

- Insight Cloud、Insight Agent、 Network Sensorなどのプラットフ ォーム、センサーをRapid7が準備

- お客様環境に沿ったユーザ行動分析(UBA)と攻撃者行動分析(ABA)とを照合することにより、高精度の攻撃行動の検知を実現

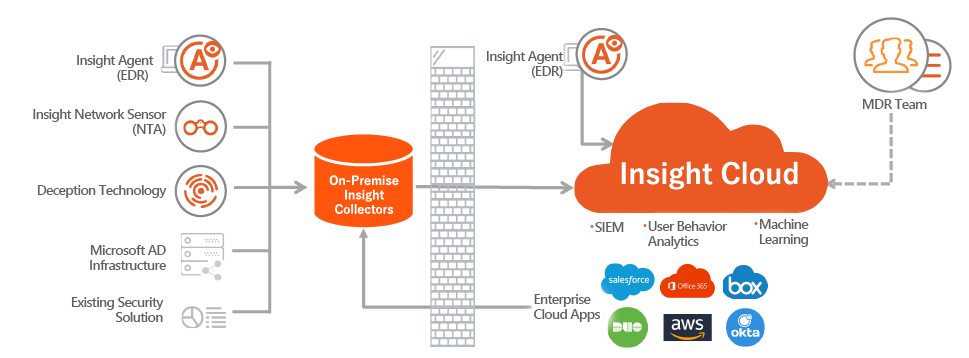

システム構成

各イベントソースにて取得されたログは、Insight Collectorを経由し、Insight Cloudに集約され、システムと人(MDRチーム)による分析・対応を実施イベントソース

サービス内容

サービスカバー範囲

Rapid7 MDRは、従来型SIEM及びMSSPと異なり、インシデントの検知・対応のライフサイクルを幅広くカバーすることにより、お客様の作業負荷を低減

検知・対応のライフサイクル

| 検知 | ||

|---|---|---|

| ログ収集 | インデックス化 | インシデント化 |

|

|

|

|

|

|

|

|

|

| 対応 | ||||

|---|---|---|---|---|

| トリアージ | 調査 | 封じ込め | 修復 | フォレンジック |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

サービス内容一覧

Rapid7 MDRサービス内容

| 項目 | 内容 |

|---|---|

| インシデント検知 | 24時間365日、リアルタイムにログを分析し、インシデントを検知します。 |

| インシデント対応 | インシデントの検知後、トリアージ・調査(情報収集、深堀調査、お客様への問い合わせなど)を行います。 事前に定められたインシデントについては、SOCにてエンドポイントの隔離を実施します。 |

| インシデント通知 | インシデントの調査後、インシデントを4段階のCriticalityに分類し、1時間~8時間以内に、速報を電話またはメールで通知します。また24時間以内に、正式なレポート(Findingsレポート)を提供(ポータルへのアップロード)します。 |

| 侵害調査 | MDRサービスの開始後、悪意ある活動の有無・過去の侵害の証拠を調査(1回のみ)し、報告します。 |

| 月次ハンティング | Insight Agent及びその他イベントソースから収集されたログを統計的・傾向的な視点から分析(フォレンジック)することにより、未知の脅威を特定し報告します。 |

| リモートIR | お客様からの依頼またはCAからの提案より、インシデントの封じ込めのため追加調査、アドバイスを実施します(年2回まで)。 |

| 月次報告会 | サービスレポート、ハンティングレポートなどをまとめ、月次にて報告します。 |

| 問い合わせ | お客様からの問い合わせに対し、電話またはメールにて受け付け・回答します。 |

| 対応言語 | 日本語:Rapid7 Japan営業日の9時~17時半 英語:上記時間以外 ∗日本語対応時間帯であっても英語での問い合わせメールが送信される場合がありますが、CAがサポートします。 ∗ポータルの各種表示言語は英語となります。なお、ホスト名などの日本語表記は可能です。 |