May 16, 2023

サイバーセキュリティ管理システム(CSMS)

*本記事は Karamba Security 社の以下のブログ記事(2023年5月16日時点)の参考訳です。

The Cyber Security Management System (CSMS)

*ブログの内容は更新されている可能性があります。また、記事内のリンク先は別途記載がない限りは英語ページになります。

ISO/SAE 21434やUN-R155に準拠した形でCSMSを実装するには

ISO/SAE 21434やUN-R155の登場により、ここ数年で自動車業界は大きな変革の時を迎えました。OEMやTier-1サプライヤは、これらの規格や法規の要件を満たしたEVやSDVの開発を行うこと、そして一貫したプロセスや体制の整備、作業成果物の作成により、理想的なCSMSを構築することを今、求められています。目指すべきところは、自動車のライフサイクル全体にわたるサイバーセキュリティの向上です。

CSMSとは?

CSMSは、自動車のサイバーセキュリティを確保するための構造化された枠組みをエンジニアに提供する目的で、自動車業界で一般的に導入されている手法のひとつです。ISO/SAE 21434規格では、コンセプトフェーズにおける関連項目の定義とリスクの特定が、そして開発フェーズにおける検証と妥当性の確認が定義されています。このようなリスクの特定は、UN-R155やUN-R156の要件にもなっています。CSMSのプロセスで作成される作業成果物は今まで、V字型の開発モデルに沿ったものでしたが、サイバーセキュリティ対応は高速かつアジャイルであることが求められるため、CSMSプロセスについても、ソフトウェアのアップデートやパッチリリースのスピードのペースに合わせた、スピーディーかつ継続的な開発サイクルモデルを反映するようになってきています。

サイバーセキュリティ関連の認証取得のためのプロジェクトを開始する場合、サプライヤをサイバーセキュリティの観点から評価して、弱点や脆弱性を特定・管理する必要があります。最初の重要なステップは、評価のスコープとロードマップを関係者全員に周知徹底することです。つまり、この段階でCSMSのプロセスを遂行する準備ができているかどうかを確認します。このプロジェクト専用の、サイバーセキュリティの専門チームが必要になるかもしれません。通常はこの時点で、主に以下のような内容で、必要とされる作業成果物の大まかな雛形が用意されます。

- 必要となる作業成果物のリスト化

- 全ての依存関係に対する要件のリスト化

- ITまたはCISOチームからのエビデンス提供

- 不足してるサイバーセキュリティ対応の特定

- インシデント対応

- TARA(脅威分析とリスク評価)

雛形を用意する目的は、使用する用語やプロジェクトの目的、ガイドラインなどについて、サプライチェーン全体における共通認識を形成することです。これにより、サイバーセキュリティのポリシーやプロセスの定義、必要な予算やサポート体制の用意、リスクの管理、そしてセキュリティカルチャーの醸成が可能になります。

CSMSの仕組み

ISO/SAE 21434やUN-R155に準じた形で効果的なCSMSを構築し、ギャップ分析を行う(目標とするサイバーセキュリティのレベルに達しているか否か判断する)には、以下が必要不可欠になります。

- ISO/SAE 21434におけるCSMS要件の適用

- CIRP:脅威のエスカレーション手順

- サイバーリスクの管理ポリシー

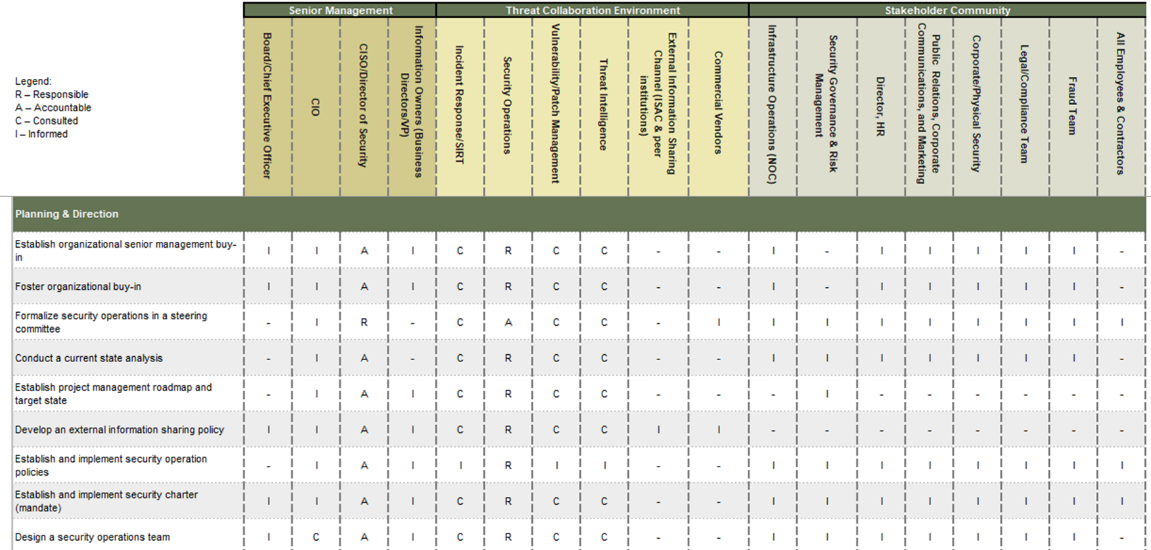

- RACI:責任分担表

- サプライヤによるセキュリティ対応

- 完全なるCSMSの維持

ISO/SAE 21434におけるCSMS要件の適用

ISO/SAE 21434のセクション5から8には、サイバーセキュリティに関連するプロセスや情報の共有、カルチャーの醸成、監査を組織として如何に管理すべきかが書かれています。これらのセクションを参照することで、依存関係や責任の範囲が明確化になり、サプライヤの対応能力や管理能力を検証することができます。また、サイバーセキュリティ上の脆弱性のモニタリングや評価を徹底するうえでも役立ちます。

CIRP:脅威のエスカレーション手順

CIRP(サイバーインシデント対応計画)は、サイバー脅威やサイバー攻撃に対処するための包括的な手法のひとつであり、被害を最小限に抑え、サービスを復旧し、将来のインシデントを防ぐために実行すべき手順の概要がまとめられたものです。CIRPの重要な要素として、インシデントの特定、脅威に対応するためのチームの役割の決定、インシデントの深刻度と影響の評価、アイソレーション(分離)、さらなる被害を防ぐための緩和措置などがあります。加えて、この計画には、攻撃の性質を理解するための調査やエビデンスの収集、全関係者への通知、復旧したシステムの完全性の検証、インシデント後のレビューなども含まれます。

サイバーリスクの管理ポリシー

コンプライアンスの徹底や継続性を実現するうえで、リスク管理プロセスの目標を明確に定義し、情報資産の機密性、完全性、可用性を保護することは非常に重要になります。これには、リスクのスコアリングやマトリックス作成、定性的/定量的な分析などが求められます。また、サイバーリスクの特定と分類、リスク軽減のための予防措置、体系的な管理体制の構築のための手順の作成なども含まれることがあります。

RACI:責任分担表

RACIは、実施される各活動について、プロジェクト内での役割と責任を明確にし、定義するための枠組みであり、Responsibility(実行責任)、Accountability(説明責任)、Consulted(相談先)、Informed(情報提供先)の頭文字を取った略称です。様々な役割やプロセスへの関与の度合いを視覚的に示す、マトリックスチャートの形でしばしば表現されます。

RACIチャート

サプライヤーによるセキュリティ対応

ベンダー側のサイバーセキュリティ対応として、サプライヤのサイバーセキュリティ能力の評価、各種規格の準拠、CIA(Cybersecurity Interface Agreement)の締結などが継続的に求められます。この活動には、双方の連絡窓口の割り当てや実施すべき活動のリスト化、マイルストーンと所有者の定義、ロジスティクス、および作業成果物のRASIC表の作成が含まれます。RASICにより、作業成果物の作成計画をマイルストーンを設定してまとめることができます。

完全なるCSMSの維持

この実現のためには、継続な評価が必要になります。新たな脆弱性や脅威を学習してTARAを更新し、適切なリスクの軽減策により、学習フェーズの短縮または省略を目指します。例えば、毎週または隔週のミーティングや定期的なサイバー意識向上キャンペーンを実施したり、サイバー運営委員会を毎年開催したりします。このような話し合いの場をアジャイルに持つことで、重要なプロセスに何らかの問題がある場合、その問題について早期に情報を共有し、修正に繋げることができます。そうすることで、リリースに遅れが発生するのを防ぐことが目的になります。

脅威分析とリスク評価(TARA)

- 製品資産とそのサイバーセキュリティ特性を明らかにする

- 脅威、弱点、悪用される可能性のある脆弱性を明らかにする

- 被害を評価し、影響を考慮する

- 攻撃の手口、ベクトル、機会から、攻撃の可能性をCVSSベースで算出する

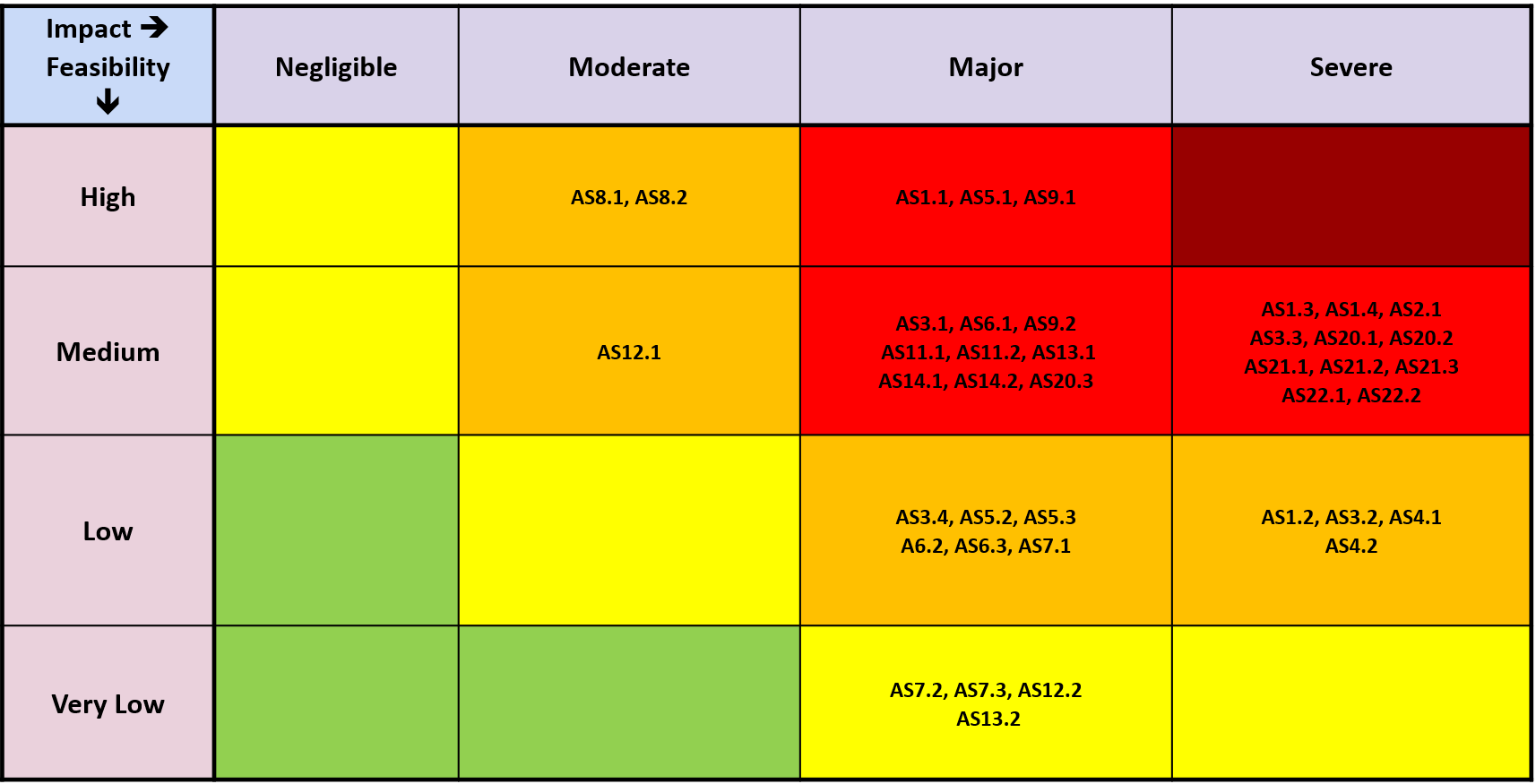

リスクの分析が済んだら、サイバーセキュリティにおける現実的かつ最適な目標と被害軽減のためのコンセプト策定のため、リスクのスコアリング・マトリックスを作成します。

TARAを基にしたリスクマトリックス

ギャップ分析を行う前に、そしてISO規格準拠のための準備を整えるにあたっては、以下の点についても考慮する必要があります。

- リソースやプロセス、責任の所在などの詳細を記した、情報セキュリティポリシーが存在しているか。

- プロジェクトの開始時に、サイバーセキュリティ活動が考慮されているか。

- サイバーセキュリティの観点から、サプライヤを管理・評価しているか。

- 一般的な観点および道路利用者の観点の両方から、脅威分析とリスク評価を行っているか。

- 脆弱性をモニタリング、評価、特定、管理するプロセスを持っているか。

- アーキテクチャ設計プロセスにおいて、サイバーセキュリティ要件や仕様を定義しているか。

- プロダクション前に、コンフィグレーションが定義されたサイバーセキュリティ要件を満たしているか検証しているか。

- インシデント対応計画の用意があるか。

- コンポーネントのサイバーセキュリティサポート終了の手順および終了を伝える手段があるか。

自動車OEMとサプライヤは、ISO/SAE 21434やUN-R155への準拠を求められます。Karamba Security社のセキュリティソリューションは、コンプライアンス対応のプロセスを効率化し、遅延なくプロダクションを開始できるようサポートします。サイバーセキュリティ関連の認証取得のため、100を超えるプロジェクトで利用されてきた同社のソリューションは、深刻な脆弱性を検出し、修正のためのアドバイスを提供します。さらに、製品リリースプランを遅らせないために、深刻でない問題の修正を延期する必要がある場合には、延期しても問題がないとする理由を認証取得の観点から正当化する方法もアドバイスします。

■ お問い合わせ先 ■

Karamba Secuirty社のソリューションについてのお問い合わせは、

株式会社東陽テクニカ ソフトウェア・ソリューション部まで

phone 03-3245-1248(直通) mail ss_sales@toyo.co.jp