January 30, 2022

UN-R155 & ISO21434 コンプライアンスのために、

EV OEM & Tier1 が注意すべきサイバーセキュリティ項目 TOP 7

*本記事は Karamba Security 社の以下のブログ記事(2022年1月30日時点)の参考訳です。

Top 7 Cyber Items for EV OEM & Tier1 to Achieve UNR155-ISO21434 Compliance

*ブログの内容は更新されている可能性があります。また、記事内のリンク先は別途記載がない限りは英語ページになります。

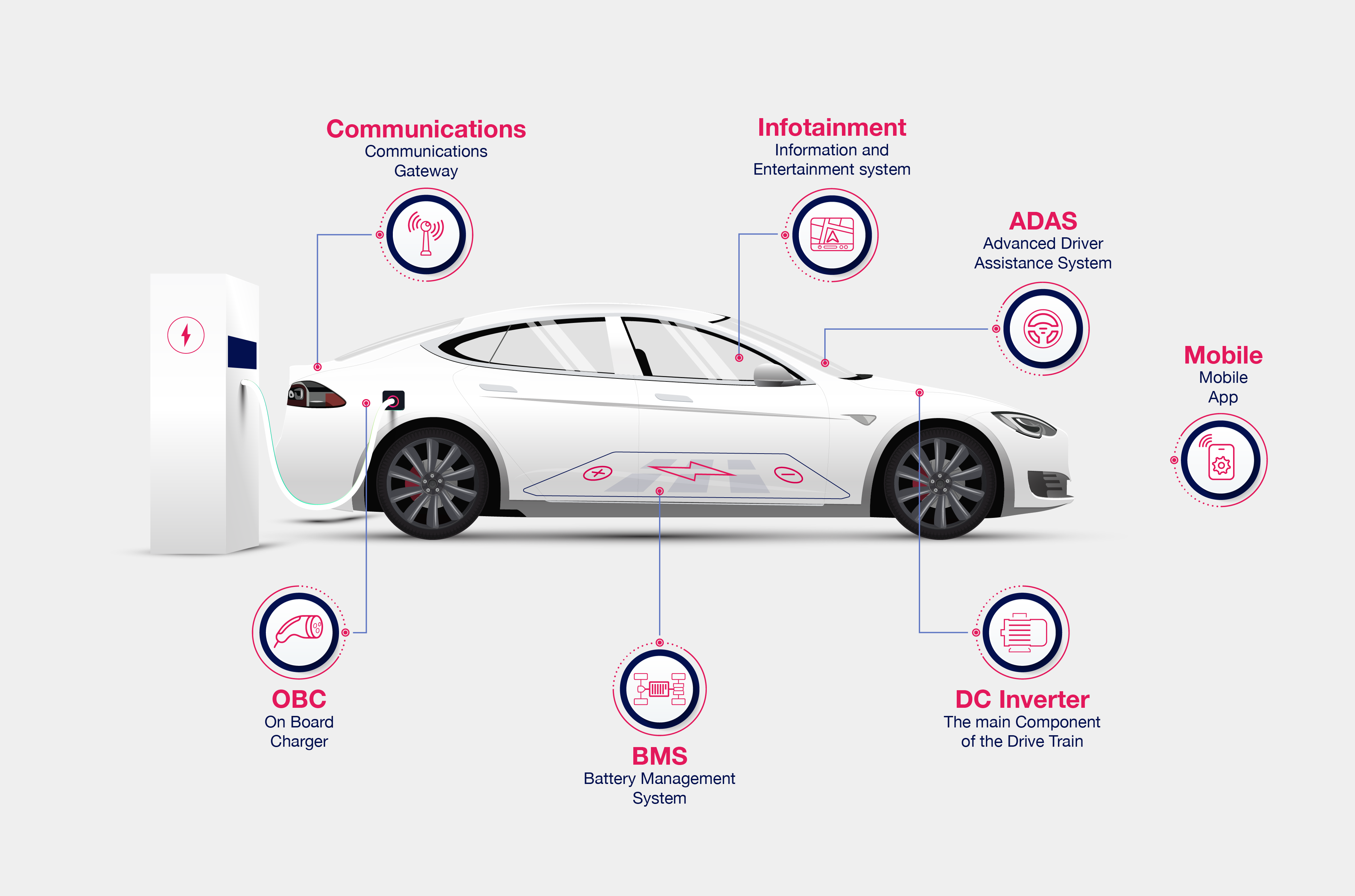

Karamba Security 社は、電気自動車(EV)に対するサイバーセキュリティリスクの評価および対策に最前線で取り組んでいます。その我々のお客様の間で経験上、セキュリティリスクが高いと考えられているコネクテッドEVのコンポーネントを以下に7つ並べました。挙げられたコンポーネントと UN ECE R155 や ISO 21434 対応において注意すべき項目が密に関連していることが分かると思います。

コネクテッドEVのコンポーネント

1. OBC (オンボード・チャージャー)

AC電源から自動車を充電するために用いられる。将来的には電力系統への電力供給にも利用される予定。オンボード・チャージャーが抱えるリスクには、想定外の高電流で充電されるリスク、他の電子制御ユニット(ECU)へのアクセスを容易にしてしまうリスク、機密性の高いIPや顧客データの漏えいリスクなどがある。

2. BMS (バッテリー管理システム)

多くの新型EVでは高電圧のDC充電をバッテリー管理システムで直接管理しているため、オンボード・チャージャーと同様のリスクに晒される可能性がある。また、誤ったバッテリー残量を報告したり、モーターへの電力供給を停止させ、高速道路の途中で自動車を停止させるなどして、運転上の危険を及ぼす可能性もある。

3. インフォテインメント

インフォテインメント・システムは様々な機能と高い処理能力を備えており、窓やドアの操作に加え、車のリモートスタートまで可能な車種も多い。このシステムのリスクとしては、遠隔操作によって、自動車への侵入・窃盗を許してしまうリスクや運転中のドライバーの注意がそらされるリスクなどが挙げられる。また、このシステムの脆弱性が、加速やブレーキといった安全に関連する操作にまで及ぶ事例も確認されている。

4. コミュニケーション・ハブ/ゲートウェイ

車種によっては、コミュニケーション・ハブを使い、自動車から外部への通信をまとめ、他コンポーネントから分離することで、リスクをセグメント化している。しかし、それ故に攻撃ベクトルとして狙われやすくなり、個別のゲートウェイでブロックできていた他の攻撃ベクトルを拡大してしまうこともある。

5. ADAS (先進運転支援システム)

完全な自律走行、あるいはレベル3の自動運転が可能な自動車の場合、センサーからの誤った情報入力やシステムの誤った判断が大惨事につながる可能性がある。ADASの脆弱性は、特に「ファームウェアの置き換え」と「センサーからの入力の検証」に関係するものが重視されている。

6. DC インバーター

駆動列(ドライブトレイン)の主要コンポーネント。インバーター機能への不正アクセスは、人命に関わるセーフティクリティカルなリスクをもたらす可能性がある。

7. 所有者用モバイルアプリケーション

このアプリに保存される個人データや利用されるAPIのセキュリティは、安全性に関する影響は小さいかもしれないが、なりすましやレプリケーション/リプレイによる盗難という、所有者にとって手痛い問題を引き起こす可能性がある。

上記の自動車コンポーネントのそれぞれを、EV TARA(脅威分析・リスク評価)の一環として徹底的にレビューすることが非常に重要であり、対策のためのプランの立案やアクションアイテムの優先順位付けを行う際には、脆弱性や起こりうる攻撃の影響を考慮する必要があります。

サイバーセキュリティ関連規格への準拠に役立つ

Karamba Secuirtyソリューションのご紹介

バイナリベース脆弱性診断ツール「VCode」

サードパーティー製のライブラリやOSSを含んだ形で、システム全体のセキュリティリスクを洗い出すことができるバイナリ解析ツール。脆弱性を検出し、修正をサポートする機能に加え、SBOMの生成機能も備えています。→ → 詳しくはこちら

自律型セキュリティプラットフォーム「XGuard」

XGuardは、マルウェアやファイルレス攻撃を自律的にブロックする組込み型ソフトウェアエージェントとクラウドベースの情報集積バックエンドの2つの機能を兼ね備えた、IoTデバイスのセキュリティ・ソリューションです。→ → 詳しくはこちら